Server SHODAN MCP

SHODAN-MCP porta la potenza della ricerca di dispositivi a livello globale e delle analisi di sicurezza di Shodan su FlowHunt, abilitando intelligence sulle minacce e valutazione delle vulnerabilità guidate dall’AI in modo fluido.

Cosa fa il server “SHODAN” MCP?

SHODAN-MCP è una potente interfaccia per l’API di Shodan, progettata per semplificare l’interazione con il primo motore di ricerca al mondo per dispositivi connessi a Internet. Fornisce un set completo di strumenti per ricercatori di sicurezza, penetration tester e professionisti della cybersecurity per esplorare, analizzare e monitorare il panorama globale di Internet. Esplicitando le capacità di Shodan tramite il Model Context Protocol (MCP), il server SHODAN-MCP consente ad assistenti AI e strumenti di sviluppo di eseguire query avanzate, analizzare vulnerabilità e raccogliere informazioni sugli host direttamente dall’API di Shodan. Questa integrazione ottimizza attività come la mappatura di rete, la valutazione delle vulnerabilità e la scoperta di dispositivi, migliorando in modo significativo i workflow di sviluppo e ricerca che coinvolgono intelligence per la cybersecurity.

Elenco dei Prompt

Nessuna informazione riguardo template di prompt è fornita nel repository.

Elenco delle Risorse

Nessuna sezione risorse esplicita è documentata nel repository.

Elenco degli Strumenti

Nessuna definizione diretta di strumenti è fornita nel README principale o nella struttura del codice visibile. Il server sembra esporre azioni come ricerca, recupero informazioni host, scoperta vulnerabilità e intelligence DNS, ma queste sono descritte come funzionalità piuttosto che primitive di strumenti MCP.

Casi d’Uso di questo Server MCP

- Scoperta Vulnerabilità: Trova dispositivi esposti a CVE o vulnerabilità specifiche, consentendo l’identificazione rapida di sistemi a rischio su Internet.

- Raccolta Intelligence Sugli Host: Recupera informazioni dettagliate su qualsiasi IP, incluse porte aperte, banner dei servizi e configurazioni per un’analisi di sicurezza completa.

- Mappatura ed Enumerazione di Rete: Mappa l’infrastruttura di dominio, i servizi associati ed esegue lookup DNS inversi per comprendere le superfici di attacco organizzative.

- Ricerca sulla Sicurezza e Valutazione delle Minacce: Analizza i rischi di sfruttamento utilizzando punteggi CVSS e metriche EPSS, migliorando i processi di penetration testing e gestione delle vulnerabilità.

- Analisi Organizzativa & Geografica: Scompone i risultati delle ricerche per organizzazione o geografia, supportando attività di red teaming e global threat intelligence.

Come configurarlo

Windsurf

- Assicurati che Python 3.8+ e una chiave API Shodan valida siano disponibili.

- Clona il repository SHODAN-MCP e installa le dipendenze.

- Aggiungi SHODAN-MCP come server MCP nella configurazione di Windsurf:

"mcpServers": { "shodan-mcp": { "command": "python", "args": ["shodan-mcp-server/main.py"] } } - Salva la configurazione e riavvia Windsurf.

- Verifica eseguendo una query SHODAN di esempio nell’interfaccia.

Sicurezza delle Chiavi API

Conserva la tua chiave API in una variabile d’ambiente:

{

"env": {

"SHODAN_API_KEY": "your_api_key_here"

},

"inputs": {}

}

Claude

- Installa Python 3.8+ e la tua chiave API Shodan.

- Clona e configura il repository come descritto.

- In Claude Desktop, vai su Impostazioni → Sviluppatore → Modifica Config.

- Aggiungi il server SHODAN-MCP:

"mcpServers": { "shodan-mcp": { "command": "python", "args": ["shodan-mcp-server/main.py"] } } - Salva e riavvia Claude Desktop.

Cursor

- Prerequisiti: Python 3.8+, chiave API Shodan.

- Clona e installa SHODAN-MCP.

- Apri il file di configurazione MCP di Cursor.

- Aggiungi il server:

"mcpServers": { "shodan-mcp": { "command": "python", "args": ["shodan-mcp-server/main.py"] } } - Salva le modifiche e riavvia Cursor.

Cline

- Assicurati che Python 3.8+ e una chiave API Shodan siano disponibili.

- Clona il repository e installa le dipendenze.

- Modifica la configurazione di Cline per includere:

"mcpServers": { "shodan-mcp": { "command": "python", "args": ["shodan-mcp-server/main.py"] } } - Salva e riavvia Cline.

Come usare questo MCP nei flussi

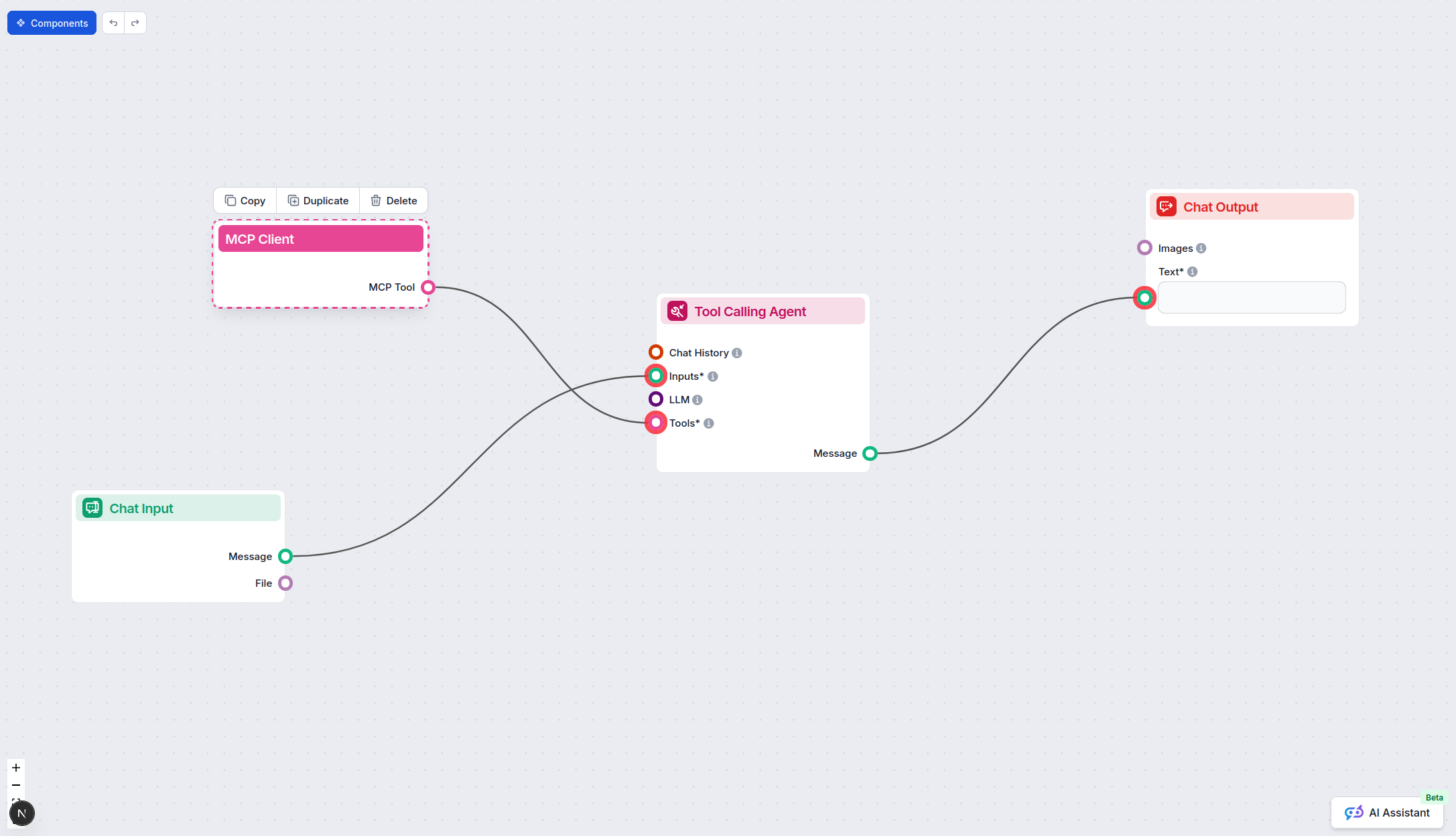

Utilizzo di MCP in FlowHunt

Per integrare i server MCP nel tuo workflow FlowHunt, inizia aggiungendo il componente MCP al tuo flusso e collegandolo al tuo agente AI:

Clicca sul componente MCP per aprire il pannello di configurazione. Nella sezione di configurazione MCP di sistema, inserisci i dettagli del tuo server MCP utilizzando questo formato JSON:

{

"shodan-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Una volta configurato, l’agente AI sarà in grado di utilizzare questo MCP come strumento con accesso a tutte le sue funzioni e capacità. Ricorda di cambiare “shodan-mcp” con il nome reale del tuo server MCP e di sostituire l’URL con quello del tuo MCP server.

Panoramica

| Sezione | Disponibilità | Dettagli/Note |

|---|---|---|

| Panoramica | ✅ | Descrizione chiara in README.md |

| Elenco dei Prompt | ⛔ | Nessun template di prompt documentato |

| Elenco delle Risorse | ⛔ | Nessuna risorsa esplicita documentata |

| Elenco degli Strumenti | ⛔ | Strumenti descritti come funzionalità, non come strumenti MCP espliciti |

| Sicurezza delle Chiavi API | ✅ | Mostrato uso di .env ed esempio env in JSON |

| Supporto Sampling (meno importante in valutazione) | ⛔ | Nessuna funzione di sampling documentata |

In base a quanto sopra, SHODAN-MCP offre una panoramica e una guida all’installazione eccellenti, ma manca di documentazione riguardo prompt, risorse, strumenti e supporto sampling/roots. Per uno sviluppatore che cerca un MCP plug-and-play con pattern ricchi di integrazione LLM, potrebbe essere necessario lavoro aggiuntivo. Il mio voto: 4/10.

MCP Score

| Ha una LICENSE | ✅ (MIT) |

|---|---|

| Ha almeno uno strumento | ⛔ |

| Numero di Fork | 1 |

| Numero di Stelle | 5 |

Domande frequenti

- Cos'è il server SHODAN-MCP?

SHODAN-MCP è un'interfaccia all'API di Shodan che consente ad agenti AI e strumenti di sviluppo di eseguire scoperta dispositivi, analisi delle vulnerabilità e mappatura di rete tramite il Model Context Protocol (MCP) all'interno dei workflow di FlowHunt.

- Quali sono i principali casi d'uso di SHODAN-MCP?

SHODAN-MCP permette la scoperta di vulnerabilità, la raccolta di intelligence sugli host, la mappatura di rete, la ricerca sulla sicurezza e l'analisi delle minacce organizzative o geografiche direttamente da FlowHunt.

- Come posso configurare SHODAN-MCP nel mio ambiente?

Installa Python 3.8+, ottieni una chiave API Shodan, clona il repository SHODAN-MCP e segui i passaggi di configurazione specifici per Windsurf, Claude, Cursor o Cline come descritto sopra.

- La mia chiave API Shodan è sicura con SHODAN-MCP?

Sì, dovresti conservare la tua chiave API in una variabile d'ambiente come mostrato nelle istruzioni di configurazione per mantenerla sicura e fuori dal codice sorgente.

- SHODAN-MCP fornisce template di prompt o definizioni esplicite di strumenti?

No, SHODAN-MCP espone azioni come ricerca e analisi delle vulnerabilità come funzionalità, ma non include template di prompt o primitive esplicite MCP nella sua documentazione.

Integra SHODAN-MCP in FlowHunt

Sblocca la scoperta di dispositivi in tempo reale e l'analisi delle vulnerabilità collegando SHODAN-MCP ai tuoi flussi FlowHunt. Migliora oggi stesso l'automazione della sicurezza e l'intelligence sulle minacce.