Attestowalny Serwer MCP

Attestowalny Serwer MCP zapewnia bezpieczeństwo i weryfikowalność przepływów pracy AI, idealny do środowisk wymagających wysokiego zaufania i zgodności.

Co robi „Attestowalny” Serwer MCP?

Attestowalny Serwer MCP to serwer Model Context Protocol (MCP) zaprojektowany, by zapewnić najwyższy poziom bezpieczeństwa i zaufania dzięki zdalnej atestacji. Pozwala asystentom AI i klientom MCP zweryfikować, że serwer, z którym się łączą, uruchamia dokładnie ten sam, niezmieniony kod, który został zbudowany i opublikowany, wykorzystując przetwarzanie poufne oraz zaufane środowiska wykonawcze (TEE). Przed nawiązaniem jakiegokolwiek połączenia, serwer generuje certyfikat oparty na sprzęcie i dostarcza kryptograficzny dowód (poprzez RA-TLS z osadzonym SGX quote) integralności kodu, umożliwiając niezależną weryfikację. Gwarantuje to bezpieczne przepływy AI, które mogą bezpiecznie korzystać z zewnętrznych źródeł danych, usług lub wrażliwych API, mając pewność, że środowisko serwera pozostaje niezmienione.

Lista promptów

W repozytorium nie podano informacji o szablonach promptów.

Lista zasobów

W repozytorium brak informacji o MCP resources udostępnianych przez serwer.

Lista narzędzi

W repozytorium brak informacji o narzędziach lub funkcjach wykonywalnych oferowanych przez serwer (np. brak server.py lub definicji narzędzi).

Przykładowe zastosowania tego serwera MCP

- Bezpieczna brama API: Pozwala agentom AI korzystać z wrażliwych API tylko wtedy, gdy integralność serwera została potwierdzona i zweryfikowana, zapewniając ochronę danych.

- Zaufany dostęp do danych: Umożliwia bezpieczne zapytania do baz danych lub źródeł danych, z dowodem, że kod obsługujący dane jest niezmieniony.

- Zgodność i audytowanie: Dostarcza weryfikowalne logi i dowody spełnienia wymogów regulacyjnych dotyczących obsługi i przetwarzania danych poprzez dowód integralności serwera.

- Weryfikacja łańcucha dostaw: Zapewnia użytkownikom i partnerom downstream, że serwer, z którym się łączą, działa na dokładnie opublikowanym kodzie, minimalizując ryzyko manipulacji.

- Tworzenie poufnych przepływów AI: Umożliwia tworzenie poufnych pipeline’ów AI, gdzie tylko atestowany kod może przetwarzać lub transformować wrażliwe informacje.

Jak skonfigurować

Windsurf

- Upewnij się, że masz zainstalowane Node.js i Docker.

- Zlokalizuj plik konfiguracyjny Windsurf (zwykle

windsurf.config.json). - Dodaj Attestowalny Serwer MCP za pomocą poniższego fragmentu JSON:

{ "mcpServers": { "attestable-mcp": { "command": "docker", "args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"] } } } - Zapisz konfigurację i uruchom ponownie Windsurf.

- Zweryfikuj, czy serwer działa i jest dostępny na wskazanym porcie.

Claude

- Upewnij się, że Docker jest zainstalowany.

- Znajdź ustawienia integracji MCP w Claude.

- Zarejestruj Attestowalny Serwer MCP używając:

{ "mcpServers": { "attestable-mcp": { "command": "docker", "args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"] } } } - Zapisz zmiany i uruchom ponownie Claude.

- Przetestuj połączenia agentów AI, aby potwierdzić konfigurację.

Cursor

- Zainstaluj Node.js i Docker.

- Otwórz plik konfiguracyjny MCP dla Cursor.

- Dodaj:

{ "mcpServers": { "attestable-mcp": { "command": "docker", "args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"] } } } - Uruchom ponownie Cursor.

- Potwierdź, że Attestowalny Serwer MCP jest widoczny dla przepływów AI.

Cline

- Przygotuj środowisko z Dockerem i wymaganymi zależnościami systemowymi.

- Edytuj konfigurację serwera MCP dla Cline.

- Dodaj:

{ "mcpServers": { "attestable-mcp": { "command": "docker", "args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"] } } } - Zapisz konfigurację i uruchom ponownie Cline.

- Sprawdź logi systemowe lub interfejs pod kątem pomyślnej rejestracji serwera MCP.

Zabezpieczanie kluczy API

Aby zabezpieczyć klucze API, użyj zmiennych środowiskowych w konfiguracji. Przykład:

{

"mcpServers": {

"attestable-mcp": {

"command": "docker",

"args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"],

"env": {

"API_KEY": "${YOUR_API_KEY}"

},

"inputs": {

"apiKey": "${API_KEY}"

}

}

}

}

Jak używać tego MCP w przepływach

Używanie MCP w FlowHunt

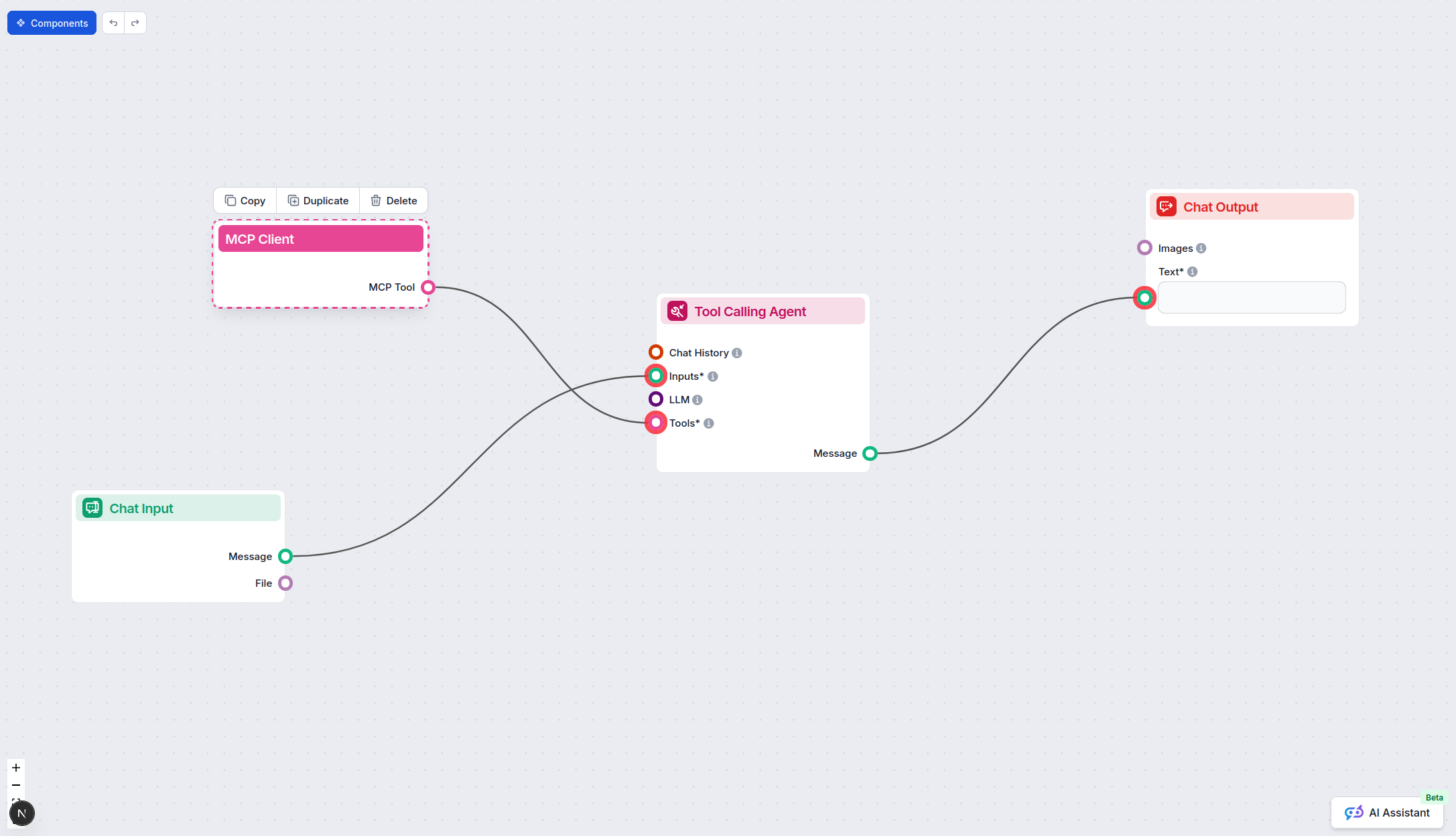

Aby zintegrować serwery MCP z przepływem pracy FlowHunt, zacznij od dodania komponentu MCP do swojego flow i połączenia go z agentem AI:

Kliknij komponent MCP, aby otworzyć panel konfiguracji. W sekcji konfiguracyjnej systemu MCP wklej dane serwera MCP w tym formacie JSON:

{

"attestable-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Po skonfigurowaniu agent AI może już korzystać z tego MCP jako narzędzia ze wszystkimi jego funkcjami. Pamiętaj, aby zamienić “attestable-mcp” na faktyczną nazwę swojego serwera MCP i podmienić URL na adres własnego serwera.

Podsumowanie

| Sekcja | Dostępność | Szczegóły/Uwagi |

|---|---|---|

| Podsumowanie | ✅ | Obecne w README |

| Lista promptów | ⛔ | Nie znaleziono szablonów promptów |

| Lista zasobów | ⛔ | Brak opisanych zasobów |

| Lista narzędzi | ⛔ | Brak narzędzi w kodzie lub dokumentacji |

| Zabezpieczanie kluczy API | ✅ | Podano ogólny przykład użycia zmiennych środowiskowych |

| Wsparcie dla sampling (mniej ważne w ocenie) | ⛔ | Nie wspomniano |

Na podstawie dostępnych informacji, Attestowalny Serwer MCP jest wysoce wyspecjalizowany w obszarze bezpieczeństwa i zdalnej atestacji, ale obecnie brakuje mu udostępnionych szablonów promptów, zasobów czy narzędzi typowych dla bardziej rozbudowanych serwerów MCP. Jego konfiguracja i bezpieczeństwo są na wysokim poziomie, ale funkcjonalności dla deweloperów są ograniczone.

Ocena MCP

| Czy posiada LICENCJĘ | ⛔ (Brak pliku LICENSE) |

|---|---|

| Czy posiada choć jedno narzędzie | ⛔ |

| Liczba Forków | 5 |

| Liczba Gwiazdek | 13 |

Nasza opinia:

Ten serwer MCP otrzymuje ocenę 3/10. Oferuje solidne funkcje atestacji i bezpieczeństwa, cenne dla zgodności i zaufania, ale brakuje mu standardowych funkcji MCP, takich jak prompty, zasoby i narzędzia, które uczyniłyby go szeroko użytecznym dla typowych przepływów rozwojowych AI. Jego status open-source jest niejasny z powodu braku pliku LICENSE, ale nacisk na zdalną atestację wyróżnia go w scenariuszach wymagających wysokiego poziomu zaufania.

Najczęściej zadawane pytania

- Czym jest Attestowalny Serwer MCP?

To wysoce bezpieczny serwer MCP wykorzystujący zdalną atestację, aby udowodnić, że działa dokładnie opublikowany kod, opierając się na zaufanych środowiskach wykonawczych dla maksymalnej integralności i wiarygodności.

- Jak działa zdalna atestacja w tym serwerze?

Serwer generuje certyfikat oparty na sprzęcie i dostarcza kryptograficzny dowód (RA-TLS z SGX quote) w celu weryfikacji integralności kodu przed połączeniem klienta.

- Kto powinien korzystać z Attestowalnego Serwera MCP?

Najbardziej skorzystają organizacje wymagające ścisłej integralności danych, bezpieczeństwa, audytowalności lub zgodności — np. sektor finansowy, opieka zdrowotna czy łańcuchy dostaw.

- Czy serwer zapewnia narzędzia, zasoby lub szablony promptów od razu po instalacji?

Nie, ten serwer skupia się na funkcjach bezpieczeństwa i atestacji; domyślnie nie udostępnia promptów, zasobów ani narzędzi dla agentów AI.

- Jak mogę zabezpieczyć klucze API z tym serwerem?

Przechowuj sekrety w zmiennych środowiskowych w konfiguracji MCP, np. dodając sekcję `env` z `${YOUR_API_KEY}`, aby żadne dane nie były wpisane na stałe w kodzie.

- Jaka jest główna przewaga nad standardowymi serwerami MCP?

Unikalna obsługa zdalnej atestacji i przetwarzania poufnego gwarantuje, że tylko zweryfikowany, niezmieniony kod serwera obsługuje Twoje dane i wywołania API.

Wdrażaj Attestowalny Serwer MCP z FlowHunt

Podnieś standardy bezpieczeństwa AI. Użyj Attestowalnego Serwera MCP, aby mieć pewność, że Twoje przepływy pracy działają na autentycznym, niezmienionym kodzie — idealne dla branż regulowanych oraz wrażliwych danych.